【更新】NAS商品におけるOpenSSHの脆弱性について

セキュリティー

2019年11月29日

2020年2月20日更新

2020年4月15日更新

2020年9月9日更新

平素は弊社商品をご愛用いただき誠にありがとうございます。

弊社NAS商品においてOpenSSHに関する複数の脆弱性が報告されております。

現在、弊社商品の調査を進めており、対象商品、対策につきましては随時情報を公開させていただきます。

現状判明いたしました脆弱性および商品は下記のとおりでございます。

更新情報

2019/11/29

本ページを公開

2020/02/20

TS5010/3010/3020シリーズ、TS-2RZシリーズ、TS5000シリーズに対策したファームウェアの情報を追記しました。

2020/04/15

TS6000シリーズ、TS1000シリーズ、TS-Vシリーズ、TS-Xシリーズに対策したファームウェアの情報を追記しました。

2020/09/09

TS3000シリーズに対策したファームウェアの情報を追記しました。

脆弱性の説明

当社NAS商品には以下の脆弱性が存在します。

脆弱性1. CVE-2016-6515 サービス運用妨害 (DoS) の脆弱性が存在します。

脆弱性2. CVE-2016-10009 任意のローカルのPKCS#11モジュールを実行される脆弱性が存在します。

脆弱性3. CVE-2016-10011 秘密鍵の情報を取得される脆弱性が存在します。

脆弱性4. CVE-2016-10012 共有メモリマネージャにおける権限を取得される脆弱性が存在します。

対象商品

| TeraStation | 影響の有無 | 対象バージョン | 対処方法 |

|---|---|---|---|

| TS6000シリーズ | 影響あり | Ver.5.10以下 | 対策したファームウェアVer.5.12を公開しました。ファームウェアを以下よりダウンロードし、アップデートをご実施ください。 ・Windows版はこちら ・Mac版はこちら ※アップデート以外の対処方法については、下記「回避方法」をご参照ください |

| TS5010/3010/3020シリーズ | 影響あり | Ver.4.54以下 | 対策したファームウェアVer.4.56を公開しました。ファームウェアを以下よりダウンロードし、アップデートをご実施ください。 ・Windows版はこちら ・Mac版はこちら ※アップデート以外の対処方法については、下記「回避方法」をご参照ください |

| TS-2RZシリーズ | 影響あり | Ver.2.65以下 | 対策したファームウェアVer.2.66を公開しました。ファームウェアを以下よりダウンロードし、アップデートをご実施ください。 ・Windows版はこちら ・Mac版はこちら ※アップデート以外の対処方法については、下記「回避方法」をご参照ください |

| TS5000シリーズ | 影響あり | Ver4.04以下 | 対策したファームウェアVer.4.06を公開しました。ファームウェアを以下よりダウンロードし、アップデートをご実施ください。 ・Windows版はこちら ・Mac版はこちら ※アップデート以外の対処方法については、下記「回避方法」をご参照ください |

| TS3000シリーズ | 影響あり | Ver.1.92以下 | 対策したファームウェアVer.2.00を公開しました。ファームウェアを以下よりダウンロードし、アップデートをご実施ください。 ・Windows版はこちら ・Mac版はこちら ※アップデート以外の対処方法については、下記「回避方法」をご参照ください |

| TS1000シリーズ | 影響あり | Ver.1.65以下 | 対策したファームウェアVer.1.66を公開しました。ファームウェアを以下よりダウンロードし、アップデートをご実施ください。 ・Windows版はこちら ・Mac版はこちら ※アップデート以外の対処方法については、下記「回避方法」をご参照ください |

| TS-Vシリーズ | 影響あり | Ver.1.32以下 | 対策したファームウェアVer.1.33を公開しました。ファームウェアを以下よりダウンロードし、アップデートをご実施ください。 ・Windows版はこちら ・Mac版はこちら ※アップデート以外の対処方法については、下記「回避方法」をご参照ください |

| TS-Xシリーズ | 影響あり | Ver.1.72以下 | 対策したファームウェアVer.1.73を公開しました。ファームウェアを以下よりダウンロードし、アップデートをご実施ください。 ・Windows版はこちら ・Mac版はこちら ※アップデート以外の対処方法については、下記「回避方法」をご参照ください |

LinkStationおよびTeraStationのWindows Storage Serverモデルは対象外です。

回避方法

下記手順を参考にSSHを使用している機能を無効に設定してください。

上記で対策したファームウェアが公開されているTeraStationは、アップデートをご実施ください。

アップデート後は、下記対策は不要です。

ご都合により、即時のアップデートが実施できない場合は、下記の設定をご確認ください。

設定手順概要

お使いの商品によって必要な設定手順が異なります。ご利用の商品シリーズをクリックして手順をご確認ください。

※商品によっては2箇所で設定が必要となりますのでご注意ください。

TS6000/5010/3010/3020シリーズ

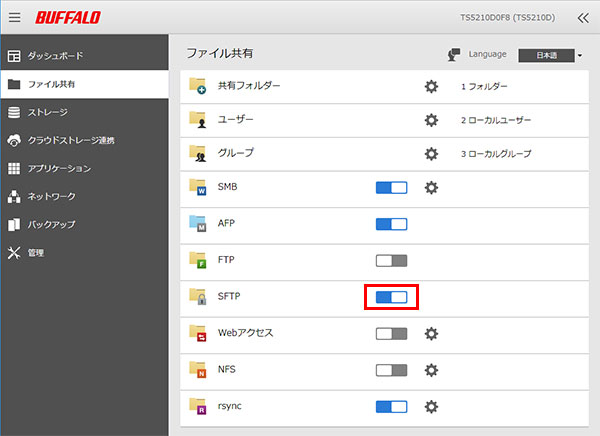

1. SFTPを無効にします。

1. 設定画面の[ファイル共有]をクリックします。

2. [SFTP]の横にあるスイッチのアイコン(※図1)をクリックし、オフの状態(※図2)にします。

図1

図2

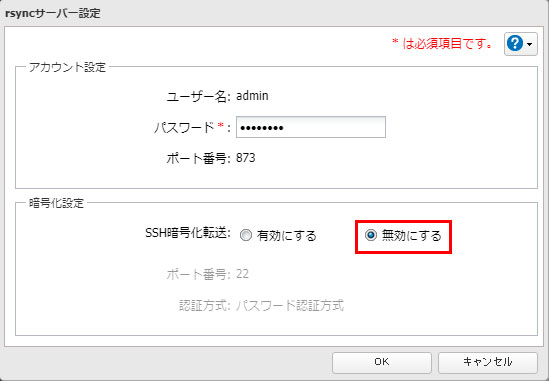

2. rsyncサーバー設定のSSH暗号化転送を無効にします。

1. 設定画面の[ファイル共有]をクリックします。

2. [rsync]の横にある歯車のアイコン(図3)をクリックします。

図3

3. [SSH暗号化転送]で[無効にする]を選択し、[OK]をクリックします。

TS-2RZ、TS5000/3000/1000シリーズ

1. SFTPを無効にします。

1. 設定画面の[ファイル共有]をクリックします。

2. [SFTP]の横にあるスイッチのアイコン(※図1)をクリックし、オフの状態(※図2)にします。

図1

図2

TS-V、TS-Xシリーズ

1. ネットワークサービスでSFTPを接続禁止にします。

1. 設定画面の[ネットワーク]をクリックします。

2. [ネットワーク]-[ネットワークサービス]をクリックします。

3. [サービス]の[SFTP]をクリックします。

4. [イーサネット1状態]、[イーサネット2状態]で[使用しない]を選択します。

5. [保存]をクリックします。

6. [SFTP]の[イーサネット1][イーサネット2]が×になっていることを確認します。

参考情報

JVN iPedia - 脆弱性対策情報データベース:

JVNDB-2016-004312 (https://jvndb.jvn.jp/ja/contents/2016/JVNDB-2016-004312.html

)

JVNDB-2016-006607 (https://jvndb.jvn.jp/ja/contents/2016/JVNDB-2016-006607.html

)

JVNDB-2016-006609 (https://jvndb.jvn.jp/ja/contents/2016/JVNDB-2016-006609.html

)

JVNDB-2016-006610 (https://jvndb.jvn.jp/ja/contents/2016/JVNDB-2016-006610.html

)

本件に関するお問い合わせはこちらまでお願いいたします。

以上

Wi-Fi(無線LAN)

Wi-Fi(無線LAN) 有線LAN

有線LAN HDD(ハードディスク)・NAS

HDD(ハードディスク)・NAS SSD

SSD ブルーレイ/DVD/CDドライブ

ブルーレイ/DVD/CDドライブ メモリー

メモリー USBメモリー

USBメモリー メモリーカード・カードリーダー/ライター

メモリーカード・カードリーダー/ライター 映像/音響機器

映像/音響機器 ケーブル

ケーブル マウス・キーボード・入力機器

マウス・キーボード・入力機器 Webカメラ・ヘッドセット

Webカメラ・ヘッドセット スマートフォンアクセサリー

スマートフォンアクセサリー タブレットアクセサリー

タブレットアクセサリー 電源関連用品

電源関連用品 アクセサリー・収納

アクセサリー・収納 テレビアクセサリー

テレビアクセサリー その他周辺機器

その他周辺機器 法人向けWi-Fi(無線LAN)

法人向けWi-Fi(無線LAN) 法人向け有線LAN

法人向け有線LAN 法人向けルーター

法人向けルーター 法人向けNAS・HDD

法人向けNAS・HDD SSD

SSD ブルーレイ/DVD/CDドライブ

ブルーレイ/DVD/CDドライブ 法人向けメモリー・組込み/OEM

法人向けメモリー・組込み/OEM 法人向けUSBメモリー

法人向けUSBメモリー メモリーカード・カードリーダー/ライター

メモリーカード・カードリーダー/ライター 映像/音響機器

映像/音響機器 法人向け液晶ディスプレイ

法人向け液晶ディスプレイ 法人向けケーブル

法人向けケーブル 法人向けマウス・キーボード・入力機器

法人向けマウス・キーボード・入力機器 法人向けヘッドセット

法人向けヘッドセット 法人向けスマートフォンアクセサリー

法人向けスマートフォンアクセサリー 法人向けタブレットアクセサリー

法人向けタブレットアクセサリー 法人向け電源関連用品

法人向け電源関連用品 法人向けアクセサリー・収納

法人向けアクセサリー・収納 テレビアクセサリー

テレビアクセサリー オフィスサプライ

オフィスサプライ その他周辺機器

その他周辺機器 データ消去

データ消去